互聯網上大多數網站,用戶的數據都是以明文形式直接提交到后端CGI,服務器之間的訪問也大都是明文傳輸,這樣可被一些別有用心之人通過一些手段監聽到。對安全性要求較高的網站,比如銀行和大型企業等都會使用HTTPS對通訊過程進行加密等處理。

但是使用HTTPS的代價是及其昂貴的。不只是CA證書的購買,更重要的是嚴重的性能瓶頸,解決方法目前只能采用專門的SSL硬件加速設備如F5的BIGIP等。因此一些網站選擇了簡單模擬SSL的做法,使用RSA和AES來對傳輸數據進行加密。原理如下圖所示:

這樣就在一定程度上提高了數據傳輸的安全性。但是對于大多數網站來說,大部分數據往往沒必要搞這么嚴密,可以選擇性地只針對某些重要的小數據進行加密,例如密碼。對于小數據量加密來說,可以沒必要使用整個流程,只使用RSA即可,這樣將大大簡化流程。

為什么是小數據量?因為相對于對稱加密來說,非對稱加密算法隨著數據量的增加,加密過程將變的巨慢無比。所以實際數據加密一般都會選用對稱加密算法。因此PHP中的openssl擴展公私鑰加密函數也只支持小數據(加密時117字節,解密時128字節)。

網上已有一些AES、RSA的開源Javascript算法庫,在PHP中更可直接通過相關擴展來實現(AES算法可以通過mcrypt的相關函數來實現,RSA則可通過openssl的相關函數實現),而不用像網上說的用純PHP代碼實現算法。由于篇幅所限,本文只介紹Javascript和PHP的RSA加密通訊實現,拿密碼加密為例。

先上代碼:

前端加密

首先加載三個RSA的js庫文件,可到這里下載 http://www.ohdave.com/rsa/

$(document).ready(function(){ //十六進制公鑰 var rsa_n = "C34E069415AC02FC4EA5F45779B7568506713E9210789D527BB89EE462662A1D0E94285E1A764F111D553ADD7C65673161E69298A8BE2212DF8016787E2F4859CD599516880D79EE5130FC5F8B7F69476938557CD3B8A79A612F1DDACCADAA5B6953ECC4716091E7C5E9F045B28004D33548EC89ED5C6B2C64D6C3697C5B9DD3"; $("#submit").click(function(){ setMaxDigits(131); //131 => n的十六進制位數/2+3 var key = new RSAKeyPair("10001", '', rsa_n); //10001 => e的十六進制 var password = $("#password").val(); password = encryptedString(key, password);//美中不足,不支持漢字~ $("#password").val(password); $("#login").submit(); }); });

PHP加密函數

/** * 私鑰解密 * * @param string 密文(base64編碼) * @param string 密鑰文件(.pem) * @param string 密文是否來源于JS的RSA加密 * @return string 明文 */ function privatekey_decodeing($crypttext, $fileName,$fromjs = FALSE) { $key_content = file_get_contents($fileName); $prikeyid = openssl_get_privatekey($key_content); $crypttext = base64_decode($crypttext); $padding = $fromjs ? OPENSSL_NO_PADDING : OPENSSL_PKCS1_PADDING; if (openssl_private_decrypt($crypttext, $sourcestr, $prikeyid, $padding)) { return $fromjs ? rtrim(strrev($sourcestr), "/0") : "".$sourcestr; } return FALSE; }

PHP解密函數

/** * 私鑰解密 * * @param string 密文(base64編碼) * @param string 密鑰文件(.pem) * @param string 密文是否來源于JS的RSA加密 * @return string 明文 */ function privatekey_decodeing($crypttext, $fileName,$fromjs = FALSE) { $key_content = file_get_contents($fileName); $prikeyid = openssl_get_privatekey($key_content); $crypttext = base64_decode($crypttext); $padding = $fromjs ? OPENSSL_NO_PADDING : OPENSSL_PKCS1_PADDING; if (openssl_private_decrypt($crypttext, $sourcestr, $prikeyid, $padding)) { return $fromjs ? rtrim(strrev($sourcestr), "/0") : "".$sourcestr; } return FALSE; }

測試代碼

define("CRT", "ssl/server.crt"); //公鑰文件 define("PEM", "ssl/server.pem"); //私鑰文件 //JS->PHP 測試 $data = $_POST['password']; $txt_en = base64_encode(pack("H*", $data)); //轉成base64格式 $txt_de = privatekey_decodeing($txt_en, PEM, TRUE); var_dump($txt_de); //PHP->PHP 測試 $data = "測試TEST"; //PHP端支持漢字:D $txt_en = publickey_encodeing($data, CRT); $txt_de = privatekey_decodeing($txt_en, PEM); var_dump($txt_de);

代碼貼完,有幾處需要說明一下。其中十六進制公鑰的獲取是關鍵。由于密鑰從x.509證書中獲取,所以要先生成密鑰及證書文件(本文中用的1024位密鑰),具體生成方法請自行Google :P。這里重點說一下怎么從中獲取十六進制的密鑰。

從文件中讀取十六進制密鑰,本人之前嘗試了很多方式,網上說數據是用ASN.1編碼過的……囧~ 最后無意中注意到linux shell下openssl貌似可以從私鑰文件(key或pem)提取。

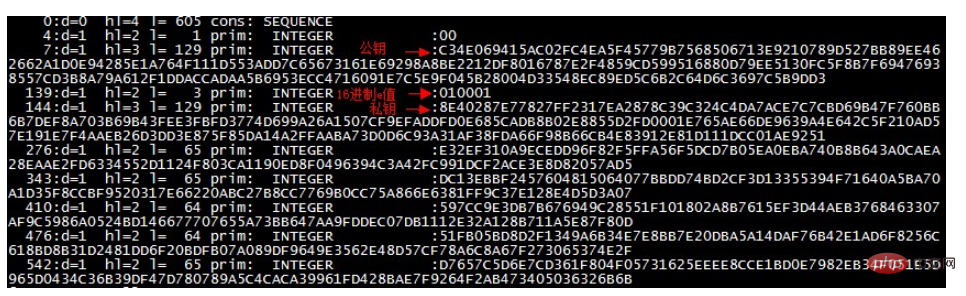

openssl asn1parse -out temp.ans -i -inform PEM < server.pem

顯示結果如下:

從這里終于可以看到Javascript中所需要的十六進制公鑰密鑰:D

站長資訊網

站長資訊網